Win11 核心安全功能被曝漏洞, 微软确认可复现但不予修复

IT之家10月28日消息,科技媒体borncity昨日(10月27日)发布博文,报道称安全研究机构SpecterOps披露,Windows11及WindowsServer2025的核心安全功能CredentialGuard存在设计缺陷。

IT之家注:CredentialGuard是微软自Windows10起引入的一项关键防御技术。它利用基于虚拟化的安全(VBS)机制,将存储登录凭据的“本地安全机构子系统服务”(LSASS)进程隔离到一个独立的虚拟化容器中。

理论上,即使是拥有最高系统权限的管理员也无法直接访问该容器,从而有效阻止“凭据转储”(CredentialDumping)等常见攻击手段,防止攻击者窃取哈希或密码用于后续的“Pass-the-Hash”攻击。

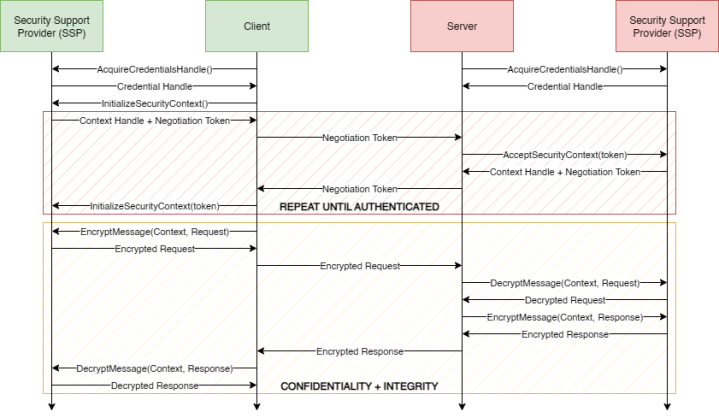

然而,SpecterOps的研究团队发现,攻击者可以巧妙地滥用远程CredentialGuard的一项功能。具体来说,攻击者能够向受害者系统发起NTLMv1认证质询,迫使CredentialGuard暴露出挑战-响应(Challenge-Response)信息。

通过分析这些信息,攻击者便能成功恢复出用户的NT哈希值,这是一种可以直接用于身份验证的凭据形式。整个攻击过程无需高权限,且在启用了VBS和其他最高级别防护的系统上依然有效。

SpecterOps于2025年8月向微软安全响应中心(MSRC)报告了这一发现。微软方面在一个月后确认可以复现该攻击,但最终在2025年9月24日将该漏洞标记为“不予修复”(Won'tFix)并结案。

鉴于微软决定不提供官方补丁,SpecterOps选择公开发布其研究成果以及一款名为“DumpGuard”的概念验证工具,以敦促系统管理员和安全社区关注并采取相应的缓解措施。